Infrastructure réseau

Serveur physique Hyper-V sous Windows Server 2022 — 64 Go RAM, 20 cœurs, 4 cartes réseau. Segmentation VLAN sur switch Aruba HP Enterprise. Pare-feu Sophos XG NGFW avec Deep Packet Inspection.

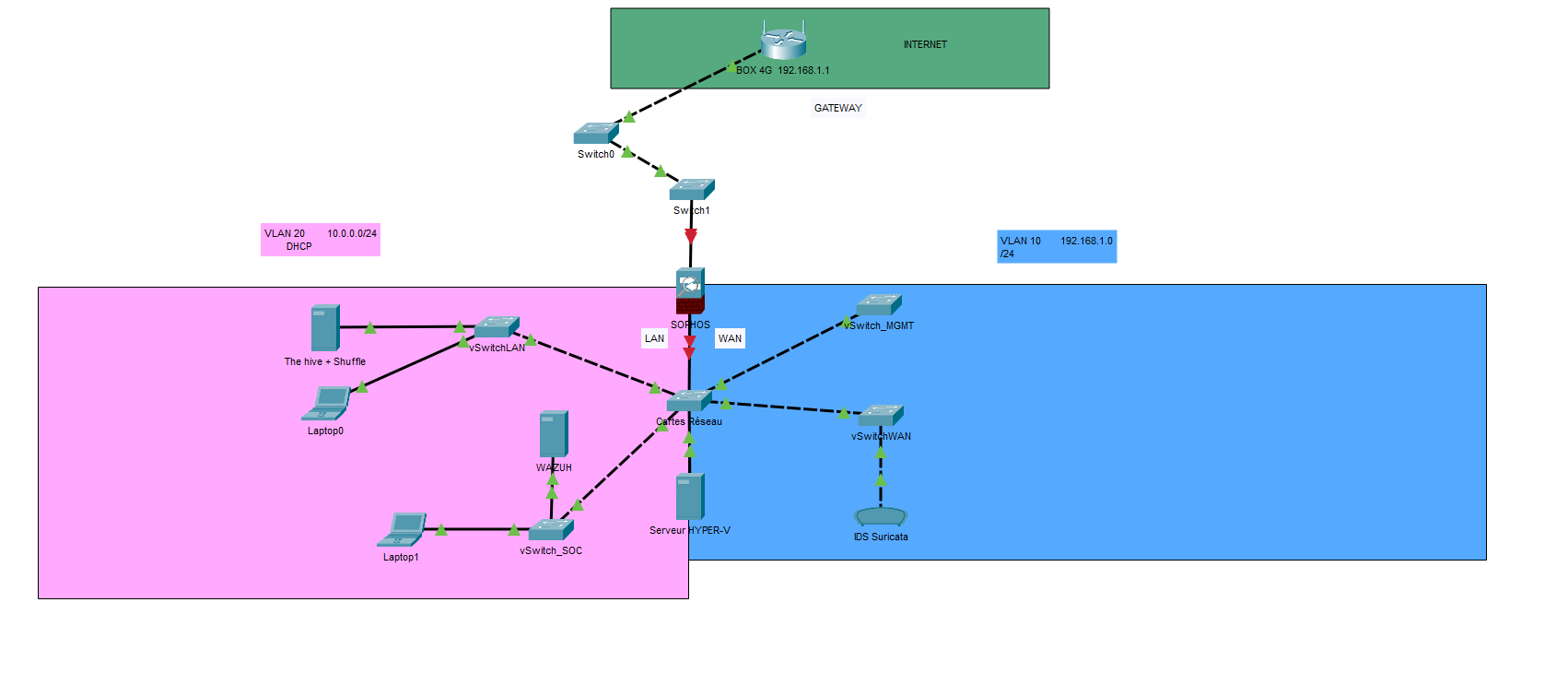

Schéma réseau

Zone d'exposition

192.168.1.0/24

- Suricata IDS/IPS — mode promiscuous (eth0)

- Honeypot Debian — services volontairement vulnérables

- Sophos XG — patte WAN

- Serveur Hyper-V

- vSwitch_WAN / vSwitch_MGMT

Zone de confiance

10.0.0.0/24 — DHCP

- Wazuh Manager SIEM — 192.168.1.106

- OpenClaw IA Analyst (Linux Mint / Pinokio)

- Snort IDS — 192.168.1.110

- The Hive + Shuffle SOAR

- vSwitch_LAN / vSwitch_SOC

Flux réseau complet

192.168.1.1

VLAN 10/20

DPI / NGFW

Port Mirror WAN

eve.json

192.168.1.106

AI Analyst

< 10 sec

Détections observées — Tests Kali Linux (192.168.1.23)

| Gravité | Signature détectée | Source → Dest | IDS |

|---|---|---|---|

| HIGH | SCAN TCP SYN — portscan détecté (Nmap) | 192.168.1.23 → .24 | Suricata |

| HIGH | SCAN Nmap XMAS — reconnaissance réseau | 192.168.1.23 → .24 | Suricata |

| MED | [] [1:249:8] DDOS mstream client to handler [] | 192.168.1.110 → réseau | Snort |

| MED | [] [1:1418:11] SNMP request tcp [] | 192.168.1.23 → .24 | Snort / Wazuh |

| MED | [] [1:1420:11] SNMP trap tcp [] | 192.168.1.23 → .24 | Snort / Wazuh |

| LOW | [] [1:1228:7] SCAN nmap XMAS [] | 192.168.1.23 → .24 | Snort |

Workflow final — bout en bout

Pipeline complet validé en conditions réelles. 4 colonnes : Détection → Analyse & Blocage → Corrélation & Orchestration → Notification.

Attaquant Internet → Détection

Trafic hostile depuis Kali Linux (192.168.1.23). Sophos XG effectue une Deep Packet Inspection. Suricata reçoit les paquets via port mirroring sur vSwitch_WAN — NIC en mode promiscuous, tout le trafic 192.168.1.0/24 analysé.

Sophos XG NGFW + Suricata IDS/IPSBlocage IP malveillante + collecte logs

Sophos bloque l'IP source et génère un log. Suricata identifie la signature (ex : TCP SYN scan). L'agent Wazuh remonte l'alerte via vSwitch_SOC au Manager (192.168.1.106).

Webhook JSON → Wazuh ManagerTâche planifiée Windows → run-soc-pipeline.ps1

La tâche OpenClaw-SOC-AutoReport (récurrence 2 min) lance le script maître. generate-soc-report.ps1 se connecte en SSH FIPS (clé RSA nopass) au Manager Wazuh et lit alerts.json.

OpenClaw-SOC-AutoReport — toutes les 2 minutesFiltrage, agrégation 120s, calcul gravité

Exclusion du bruit (PAM, sudo, sessions). Regroupement des événements suspects sur 120s. Calcul de la gravité globale, attaquant principal (source), cible, volume total d'alertes et signature majoritaire.

generate-soc-report.ps1 — logique PowerShellAnalyse LLM OpenClaw + enrichissement IP

OpenClaw reçoit les données brutes (IP source, port, type attaque), enrichit via API géolocalisation, analyse via Ollama + Qwen 2.5:8b en local. Aucune donnée ne quitte l'infrastructure.

Ollama + Qwen 2.5:8b (Windows / Pinokio)Réponse active + Notification Discord / Teams

Redirection du trafic malveillant vers Honeypot DMZ. send-discord-report.ps1 vérifie sent\ (anti-doublon) et envoie via webhook sur Discord #eve et Teams Canal SOC. Rapport stocké dans SOC-Rapports\reports\.

rapport-YYYY-MM-DD_HH-mm-ss.txt → Discord #eveRapport SOC réel — Discord #eve

RAPPORT#1 capturé le 03/11/2026 à 16:48:03, salon Discord #eve :

Structure des fichiers générés automatiquement dans Desktop\SOC-Rapports\reports\ :

state.json — index du dernier log lu + numérotation rapports

sent\ — marqueurs anti-doublon pour Discord

Tâche planifiée — OpenClaw-SOC-AutoReport, récurrence 2 min

6 phases — 3 semaines de stage

Travaux réalisés de bout en bout chez Moabee (Nevers), du déploiement Hyper-V à la notification Discord automatisée.

Infrastructure de virtualisation

Déploiement Hyper-V sur Windows Server 2022. Configuration des 4 vSwitch (vSwitch_LAN, vSwitch_WAN, vSwitch_SOC, vSwitch_MGMT). Déploiement VMs : Wazuh Manager, Suricata IDS, Sophos XG, Honeypot Debian, Windows 11 (OpenClaw).

Architecture réseau, VLANs & sécurité périmétrale

Segmentation VLAN 10 (WAN/DMZ — 192.168.1.0/24) et VLAN 20 (LAN/Confiance — 10.0.0.0/24) sur switch Aruba HP Enterprise. Configuration Sophos XG NGFW — règles inter-VLAN, firewall policies, DPI. Port mirroring vSwitch_WAN pour Suricata.

Détection d'intrusion réseau — Suricata & Snort

Suricata en mode IDS/IPS, interface eth0 promiscuous sur VLAN WAN (192.168.1.0). Configuration pérennisée via service Systemd. Sonde Snort IDS sur 192.168.1.110. Tests offensifs Kali Linux (192.168.1.23) : scan SYN, XMAS, ICMP flood, SNMP, TFTP. Toutes les signatures validées.

Supervision des hôtes & SIEM avec Wazuh

Déploiement Wazuh Manager (192.168.1.106) + agents sur toutes les VMs. Intégration des logs Suricata/Snort (eve.json). Chaîne validée : Suricata → Agent → Manager → alerts.json. 354 alertes détectées sur le dashboard.

Automatisation & orchestration OpenClaw

Développement des scripts PowerShell : generate-soc-report.ps1, send-discord-report.ps1, run-soc-pipeline.ps1, install-auto-task.ps1. Connexion SSH FIPS (clé id_rsa_openclaw_wazuh_nopass2). Tâche planifiée OpenClaw-SOC-AutoReport (2 min). Webhook Wazuh (niveau > 10) → Ollama Qwen 2.5:8b.

Gestion des incidents & notification Discord / Teams

Serveur Discord dédié — salons "openclaw" (bot) et "eve" (rapports SOC). Webhook sur #eve. Pipeline complet validé — LastTaskResult = 0. Stockage dans Desktop\SOC-Rapports\reports\ avec state.json, last-report.txt, sent\. Teams Canal SOC opérationnel.

Missions terrain chez Moabee

Maintenance serveurs

Dépannage d'un serveur ne démarrant plus via IPMI / iRMC. Diagnostic précis de la panne, remise en service. MCO des infrastructures clients.

Interventions réseau

Coupure de fibre optique — diagnostic réseau complet, rétablissement de la connexion et des services associés.

Mini-pentest Zenmap

Tests de sécurité via Zenmap pour vérifier la robustesse de l'infrastructure face aux scans de reconnaissance.

Déploiement PXE

Serveur de déploiement PXE pour automatiser et standardiser l'installation des OS sur plusieurs postes simultanément.

Support technique

Assistance technique quotidienne, dépannage postes utilisateurs, maintenance préventive et corrective du parc informatique.

Infogérance

Surveillance des systèmes clients, suivi des incidents, gestion du parc informatique, MCO des équipements et services.

Stack technique

Ensemble de la stack open source et propriétaire déployée durant le stage.

Sécurité & Détection

IA & Orchestration

Infrastructure & Virtualisation

Notification & Tests

Scripts PowerShell — chemin base

C:\Users\afjaz\.openclaw\workspace\soc-automation\

| Fichier | Rôle |

|---|---|

generate-soc-report.ps1 | Cœur du système — SSH Wazuh, lecture alertes, filtrage, agrégation 120s, génération rapport |

send-discord-report.ps1 | Lecture webhook, anti-doublon (sent\), envoi Discord automatique |

run-soc-pipeline.ps1 | Script maître — séquence génération + envoi, exécuté par la tâche planifiée |

install-auto-task.ps1 | Installation tâche planifiée Windows (récurrence 2 min) |

state.json | Mémoire technique — index dernier log lu + numérotation rapports |

discord-webhook.txt.txt | URL webhook Discord (une ligne, dossier secrets\) |

sent\ | Marqueurs des rapports transmis sur Discord (anti-doublon) |